Giữa lúc thông tin cá nhân bị thu thập ngày càng tinh vi, OpenVPN xuất hiện như một giải pháp đáng tin cậy cho những ai muốn giữ riêng tư và an toàn khi truy cập internet. Từ cá nhân, doanh nghiệp đến cả những chuyên gia công nghệ, nhiều người đã tin dùng OpenVPN không chỉ bởi tính bảo mật mà còn nhờ khả năng hoạt động linh hoạt trên nhiều nền tảng. Bài viết dưới đây, Tin học Thành Khang sẽ cùng bạn đi sâu từng khía cạnh của OpenVPN: từ cách thức vận hành, ưu điểm, đến lý do vì sao nó đang là một trong những giao thức VPN phổ biến hiện nay.

I. Tổng quan về OpenVPN

Trước khi đi vào kỹ thuật hay ứng dụng thực tế, cần hiểu rõ OpenVPN là gì, nó đến từ đâu và vì sao lại được tin dùng rộng rãi trong cả cộng đồng người dùng cá nhân lẫn giới quản trị mạng doanh nghiệp. OpenVPN không đơn thuần là một phần mềm VPN; đó là cả một khung giao thức mở, mạnh mẽ và có tính linh hoạt đáng kinh ngạc mà bạn sẽ khó tìm thấy ở các giải pháp VPN thương mại.

1. Định nghĩa rõ ràng về OpenVPN

OpenVPN là một giao thức mạng riêng ảo ( VPN ) mã nguồn mở, được thiết kế nhằm mã hóa kết nối giữa thiết bị người dùng và máy chủ từ xa, tạo ra một “đường hầm” an toàn để truyền dữ liệu. Khi sử dụng OpenVPN, mọi thông tin bạn gửi đi trên mạng – dù là tài khoản, mật khẩu, hay tệp dữ liệu – đều được mã hóa kỹ càng trước khi tới điểm đến, khiến việc nghe lén hay can thiệp từ bên ngoài trở nên vô nghĩa.

Điểm đặc biệt khiến OpenVPN trở nên phổ biến là tính mở và khả năng cấu hình sâu. Người dùng không bị giới hạn trong khuôn khổ nhà cung cấp nào cả – bạn có thể dựng server riêng, chọn chuẩn mã hóa, quản lý quyền truy cập, và sử dụng trên mọi nền tảng từ Windows, macOS, Android cho đến cả Router Wifi và thiết bị mạng chuyên dụng.

2. Bối cảnh ra đời và lý do tồn tại đến nay

OpenVPN được phát triển lần đầu vào năm 2001 bởi kỹ sư phần mềm James Yonan – người tạo ra nó như một lời phản hồi trước các giao thức VPN khi đó vốn thiếu bảo mật và đóng kín, không cho phép người dùng tùy chỉnh. Từ một dự án cá nhân, OpenVPN nhanh chóng trở thành một phần không thể thiếu trong bộ công cụ bảo mật của cộng đồng mã nguồn mở trên toàn thế giới.

Trải qua hơn hai thập kỷ, OpenVPN vẫn tồn tại mạnh mẽ không chỉ vì được duy trì tích cực mà còn vì nó luôn thích nghi với thời cuộc. Khi chuẩn Wifi 6, Wifi 6E và gần đây là Wifi 7 phát triển, các nhà sản xuất Router Wifi đều bắt đầu tích hợp OpenVPN vào firmware để người dùng có thể tạo mạng riêng bảo mật cho chính mình, mà không cần thuê dịch vụ VPN bên ngoài.

3. Các thành phần cơ bản tạo nên hệ thống OpenVPN

Một hệ thống OpenVPN hoàn chỉnh luôn bao gồm hai phía: client (thiết bị người dùng) và server (máy chủ xử lý kết nối). Để bắt đầu, bạn cần cài phần mềm OpenVPN lên máy và nhập file cấu hình chứa địa chỉ server, port kết nối, khóa mã hóa và thông tin xác thực. Khi kết nối được thiết lập, client và server sẽ xác thực lẫn nhau bằng chứng chỉ số, sau đó mã hóa toàn bộ dữ liệu bằng AES-256 hoặc một thuật toán được chỉ định.

Không chỉ có vậy, OpenVPN còn cho phép định tuyến tùy biến (push routes), điều chỉnh băng thông, lọc truy cập, và kiểm soát quyền người dùng theo thời gian hoặc địa chỉ IP. Điều này khiến nó được ưa chuộng không chỉ ở người dùng cá nhân mà cả trong các hệ thống có quy mô từ nhỏ đến lớn – từ mạng nội bộ tại nhà, đến doanh nghiệp cần kết nối chi nhánh từ xa qua Internet một cách bảo mật.

4. Tính tương thích và khả năng mở rộng đáng nể

OpenVPN có khả năng tương thích tuyệt vời – bất kỳ nền tảng nào cũng đều có phiên bản tương thích. Từ điện thoại Android, iOS cho đến Windows, macOS, Linux – thậm chí là các Router Wifi như TP-Link Archer AX73, DrayTek Vigor, Totolink N600R – chỉ cần firmware hỗ trợ, bạn đều có thể chạy OpenVPN trực tiếp trên thiết bị.

Với những ai đã từng vận hành hệ thống mạng nội bộ hoặc giám sát từ xa qua camera IP, máy in Wifi, hoặc NAS, OpenVPN là cầu nối giúp bạn truy cập an toàn mọi lúc mọi nơi mà không cần mở cổng hoặc lo về tấn công từ Internet. Đó chính là điểm khiến OpenVPN không chỉ sống sót suốt hơn 20 năm qua, mà còn tiếp tục phát triển giữa thời đại có hàng loạt giao thức mới liên tục xuất hiện.

II. Cơ chế hoạt động của OpenVPN

Hiểu rõ cách OpenVPN hoạt động không chỉ giúp bạn sử dụng đúng cách, mà còn mở ra khả năng tuỳ chỉnh, tối ưu và xử lý các tình huống mạng phức tạp. Cơ chế của OpenVPN không phải là thứ nhìn thấy bằng mắt, nhưng lại chính là phần quan trọng giữ cho kết nối của bạn được mã hóa và an toàn mọi lúc, mọi nơi.

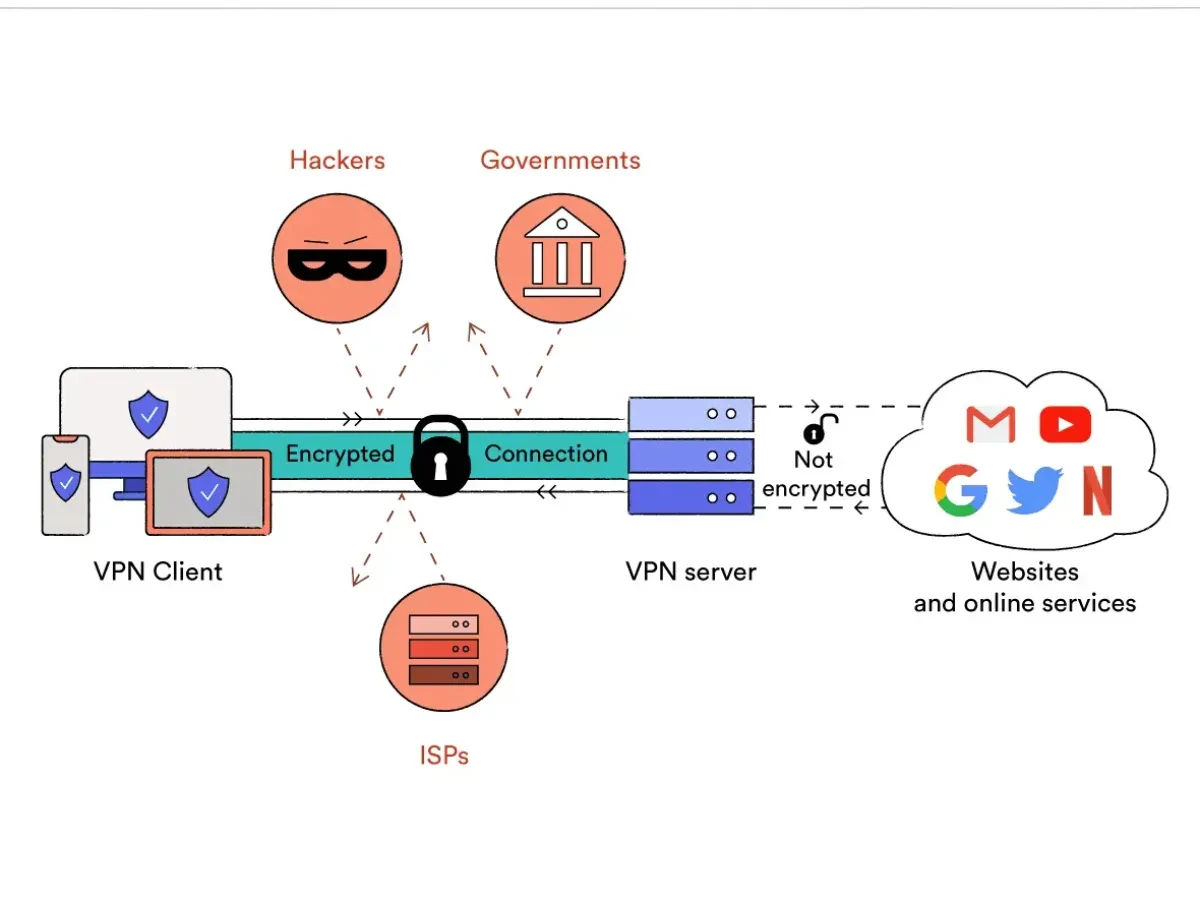

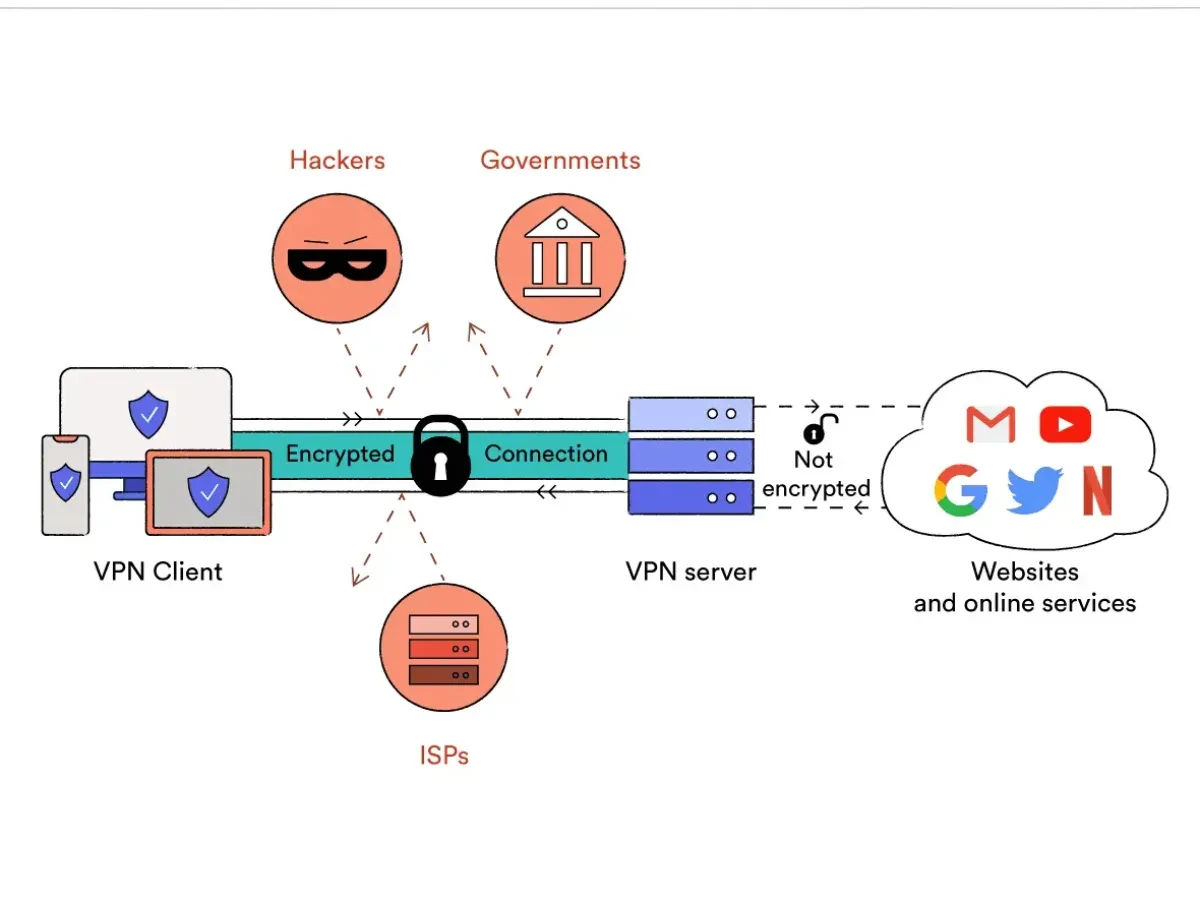

1. Mô hình hoạt động client – server

Mỗi kết nối OpenVPN luôn có hai phía: một bên là thiết bị client (máy tính, điện thoại, Router Wifi…), bên còn lại là server (máy chủ chứa cấu hình và xử lý kết nối). Khi bạn bật OpenVPN, client sẽ gửi yêu cầu đến server, server sẽ xác nhận danh tính của client, và nếu hợp lệ, một kênh kết nối mã hóa hai chiều sẽ được thiết lập.

Quá trình xác thực này không chỉ dựa vào username và password thông thường, mà còn đi kèm với chứng chỉ số, khóa mã hóa, và đôi khi là cả lớp bảo mật bổ sung như TLS-Auth để chặn kết nối giả mạo. Cấu trúc client–server này cũng giúp người quản trị mạng dễ dàng quản lý người dùng từ xa, chia theo quyền truy cập và log đầy đủ lịch sử sử dụng.

2. Cách dữ liệu được mã hóa và truyền đi

Một khi kết nối được thiết lập, dữ liệu từ client sẽ không được gửi trực tiếp qua internet mà sẽ được “gói lại”, mã hóa bằng các thuật toán mạnh như AES-256, sau đó truyền đi thông qua một “đường hầm” VPN. Trên đường đi, dữ liệu này hoàn toàn không thể đọc được, trừ phi người nhận có đúng khóa giải mã.

Khi đến server, dữ liệu được giải mã và gửi đến điểm đến cuối cùng như máy chủ, camera IP, NAS hay bất kỳ tài nguyên mạng nội bộ nào. Quá trình diễn ra trong mili giây, gần như không nhận thấy được bằng mắt thường, nhưng hiệu quả là bạn có một kênh riêng biệt và an toàn xuyên qua cả những mạng Wifi công cộng vốn tiềm ẩn rủi ro lớn.

3. Vai trò của cổng kết nối và giao thức

OpenVPN không bị ràng buộc bởi một cổng cụ thể – đây là một trong những điểm giúp nó nổi bật. Bạn có thể cho nó chạy trên cổng 1194 (mặc định), hoặc “ngụy trang” trên cổng 443 – vốn là cổng dành cho HTTPS, giúp vượt qua các firewall chặn VPN. Việc chọn cổng và giao thức (TCP hay UDP) hoàn toàn do người dùng quyết định tùy theo nhu cầu.

Ví dụ, nếu bạn cần kết nối ổn định trên mạng kém, TCP sẽ phù hợp vì có khả năng sửa lỗi truyền tải. Nhưng nếu bạn ưu tiên tốc độ, như khi remote desktop hay truyền video nội bộ, UDP sẽ nhanh hơn. Chính khả năng lựa chọn giao thức này khiến OpenVPN có thể hoạt động trong hầu hết mọi môi trường mạng, kể cả những nơi có cấu hình router hoặc tường lửa phức tạp.

4. Điều gì xảy ra khi kết nối bị ngắt?

Một điểm thường khiến người dùng bối rối là khi mạng chập chờn, OpenVPN bị ngắt thì có bị rò rỉ dữ liệu không? Câu trả lời là không – nếu được cấu hình đúng. Khi mất kết nối, luồng dữ liệu sẽ không tiếp tục truyền theo kênh thường mà bị ngắt hoàn toàn, cho đến khi VPN được khôi phục.

Bạn cũng có thể kích hoạt tính năng như “kill switch” hoặc “block outside DNS” để đảm bảo không có gói tin nào lọt ra khỏi VPN khi kết nối chập chờn. Những tính năng này rất hữu ích cho ai cần kết nối liên tục trong môi trường không ổn định như khi dùng Router Wifi phát từ SIM 4G, hoặc truy cập mạng từ các vùng có sóng yếu.

III. Những ưu điểm nổi bật của OpenVPN

OpenVPN không quảng bá ầm ĩ, không có giao diện bắt mắt hay slogan hào nhoáng. Nhưng ai đã dùng, đã thiết lập, đã duy trì nó trong nhiều năm… sẽ hiểu: đây là một công cụ cực kỳ vững vàng và đáng tin. Cái hay của OpenVPN không nằm ở sự dễ dãi, mà chính là khả năng làm chủ được kết nối – cái cảm giác bạn hoàn toàn kiểm soát được luồng dữ liệu, thấy nó đi đâu, vào đâu, và chắc chắn rằng không ai xen vào được giữa đường.

1. Không khoan nhượng với bảo mật

OpenVPN dùng những thứ rất “thực tế” – AES-256 để mã hóa, HMAC-SHA để xác thực, TLS để thiết lập kết nối an toàn. Đó là các chuẩn đã được kiểm nghiệm hàng chục năm, không phải loại thuật toán lạ hoắc chỉ để “làm màu”. Mỗi khi bạn kết nối, mọi thứ đều được mã hóa ngay từ gốc – không cho bên thứ ba có cơ hội chen vào.

Tôi từng thử so sánh kết nối thường và kết nối qua OpenVPN bằng các công cụ phân tích gói tin – kết quả rất rõ: các gói VPN gần như không thể giải mã nếu không có khóa. Và điều này cực kỳ quan trọng nếu bạn đang truyền dữ liệu công ty, đăng nhập tài khoản ngân hàng, hoặc truy cập thiết bị mạng từ xa.

2. Tuỳ biến sâu – không có gì là bắt buộc

Điều khiến tôi thích ở OpenVPN là: nó không bắt bạn phải làm theo bất kỳ cách nào. Bạn muốn chạy UDP hay TCP? Muốn chọn cổng 443, 1194 hay bất kỳ cổng nào? Muốn tất cả đi qua VPN hay chỉ một phần? Mọi thứ đều do bạn quyết định.

Chưa kể, bạn còn có thể chia subnet cho từng người dùng, đẩy định tuyến từ server, kiểm soát thiết bị client theo IP, theo thời gian đăng nhập, thậm chí cấm một thiết bị truy cập sau 18h. Với ai làm mạng hoặc cần bảo vệ dữ liệu cá nhân thực sự, đây là kho công cụ thực thụ – không phải kiểu bật lên là chạy rồi không biết gì nữa.

3. Không kén nền tảng, không “đỏng đảnh” thiết bị

Một lần tôi đi công tác, dùng laptop Windows để remote về nhà, rồi sau đó dùng iPhone kiểm tra lại kết nối, rồi đến khi ở khách sạn, tôi lấy tạm tablet Android để xem camera – cả ba thiết bị, mỗi cái một hệ điều hành, đều chạy được OpenVPN mượt mà.

Không chỉ là phần mềm, OpenVPN còn có mặt trong nhiều Router Wifi Asus, TP-Link, DrayTek, đến Totolink – chỉ cần bật tính năng là có thể chia kết nối VPN cho cả mạng. Vậy nên, nếu bạn có NAS, máy in Wifi, hoặc smart TV cần bảo vệ, bạn hoàn toàn có thể dùng OpenVPN trên router thay vì cài phần mềm riêng từng thiết bị.

4. Không sợ tường lửa, càng không ngán kiểm duyệt

Tôi từng ở nơi mà mạng chặn gần như toàn bộ VPN: L2TP không vào được, WireGuard thì không handshake nổi, chỉ còn OpenVPN – và tôi ngụy trang nó qua cổng 443. Kết quả? Kết nối êm ru, không bị đứt, không ai phát hiện.

Chính khả năng “hóa trang” đó giúp OpenVPN hoạt động ở những nơi mà các giao thức khác bó tay. Với tôi, nó giống như con đường phụ bí mật chạy song song với cao tốc – không ồn ào, không tắc, nhưng lúc cần thì vẫn đi đến nơi. Và nếu bạn là người hay di chuyển, làm việc từ xa, thì tính năng này có thể cứu bạn trong những tình huống tưởng như bế tắc.

IV. Nhược điểm của OpenVPN cần lưu ý

Không có giải pháp nào hoàn hảo. Dù mạnh về bảo mật, OpenVPN vẫn có vài điểm cần cân nhắc trước khi chọn triển khai.

1. Cài đặt phức tạp nếu tự triển khai

Khác với các ứng dụng VPN chỉ cần tải về là dùng, OpenVPN đòi hỏi người dùng có hiểu biết về chứng chỉ số, tường lửa, định tuyến, và cài đặt thủ công.

Nếu không dùng các gói cấu hình sẵn, bạn sẽ phải tự tạo key, chứng chỉ CA, phân quyền truy cập, cập nhật cấu hình. Điều này gây khó khăn cho người dùng phổ thông hoặc những ai không có kiến thức về mạng.

2. Yêu cầu hiệu năng cao trên thiết bị chủ

Khi mã hóa mạnh mẽ như AES-256 được sử dụng, gánh nặng xử lý sẽ dồn lên CPU của thiết bị Server hoặc Router Wifi có cấu hình thấp. Nếu không đủ mạnh, tốc độ truy cập sẽ giảm đáng kể.

Đặc biệt, khi sử dụng Router Wifi có tính năng VPN nhưng vi xử lý yếu, bạn sẽ thấy tốc độ giảm hơn 50% so với băng thông gốc. Giải pháp là sử dụng thiết bị hỗ trợ tăng tốc phần cứng mã hóa hoặc đặt server VPN trên một Mini PC độc lập.

3. Khó khắc phục sự cố nếu chưa có kinh nghiệm

Khi OpenVPN gặp lỗi kết nối, không phải ai cũng dễ dàng xác định nguyên nhân. Việc cấu hình sai cổng, thiếu chứng chỉ, hoặc thiết lập không đồng bộ giữa client và server có thể khiến bạn mất hàng giờ để sửa lỗi.

Một số thiết bị Router Wifi không hỗ trợ ghi log chi tiết hoặc không có giao diện cấu hình trực quan, càng khiến việc kiểm tra khó khăn. Người dùng mới cần cân nhắc sử dụng bản cấu hình mẫu từ nhà cung cấp để giảm rủi ro.

4. Không tối ưu về tốc độ so với các giao thức mới

So với WireGuard – giao thức mới có kiến trúc nhẹ hơn – OpenVPN bị đánh giá là chậm hơn trong các bài kiểm tra tốc độ. Nguyên nhân là do quá trình mã hóa – giải mã của OpenVPN tiêu tốn nhiều tài nguyên.

Tuy nhiên, sự ổn định và tính tương thích của OpenVPN vẫn là điểm mạnh. Với môi trường không đòi hỏi tốc độ siêu cao (ví dụ dùng để remote về văn phòng), sự chậm này không đáng kể.

V. OpenVPN và các thiết bị Router Wifi

Không cần phải cài phần mềm trên từng máy, bạn hoàn toàn có thể chạy OpenVPN ngay trong Router hoặc thiết bị mạng.

1. Router Wifi nào hỗ trợ OpenVPN?

Các dòng Router Wifi có hỗ trợ VPN thường đến từ Router Wifi DrayTek, TP-Link, Asus, hoặc Totolink. Những dòng cao cấp hơn sẽ hỗ trợ cấu hình OpenVPN trực tiếp trong giao diện quản lý.

Một số dòng có thể kể đến như TP-Link Archer AX73 (Wifi 6), Asus RT-AX58U, hoặc DrayTek Vigor2927 – đều có thể bật VPN Server OpenVPN với vài cú nhấp chuột.

2. Cách thiết lập OpenVPN trên Router Wifi

Quá trình thiết lập thường bao gồm việc bật chức năng VPN Server, tạo tài khoản truy cập, và tải file cấu hình để cài vào thiết bị client. Giao diện của Router Wifi hiện nay khá trực quan nên dễ làm.

Sau khi tạo file cấu hình, bạn có thể gửi cho người dùng từ xa, họ chỉ cần import vào phần mềm OpenVPN là có thể kết nối về mạng nội bộ.

3. Ưu điểm khi dùng Router thay vì phần mềm client

Dùng OpenVPN trên Router giúp mã hóa ngay tại nguồn, toàn bộ thiết bị kết nối qua Router đó đều được đi qua VPN, không cần cài phần mềm từng máy.

Điều này đặc biệt tiện lợi khi bạn muốn bảo vệ Smart TV, máy in Wifi, camera an ninh – những thiết bị không cài được phần mềm VPN. Router đóng vai trò là cổng bảo mật cho cả hệ thống.

4. Nhược điểm khi cấu hình sai trên Router

Nếu chọn Router có CPU yếu, tốc độ mạng sẽ bị ảnh hưởng rõ rệt khi bật VPN. Ngoài ra, nếu không khóa quyền truy cập từ bên ngoài, bạn có thể vô tình để lộ cổng VPN ra internet.

Vì vậy, cần chọn Router Wifi hỗ trợ chuẩn Wifi 6 hoặc Wifi 6E, có vi xử lý tối thiểu lõi kép, và cấu hình đầy đủ chính sách tường lửa, xác thực chứng chỉ để đảm bảo an toàn.

VI. Ứng dụng thực tế của OpenVPN trong đời sống và doanh nghiệp

Không dừng lại ở mặt lý thuyết, OpenVPN được ứng dụng rộng rãi trong nhiều tình huống thực tế. Từ cá nhân cần bảo mật khi dùng Wifi công cộng, đến doanh nghiệp có nhân viên làm việc từ xa – OpenVPN đều có chỗ đứng.

1. Truy cập dữ liệu văn phòng từ xa

Nhân viên làm việc ở nhà hay đi công tác có thể dùng OpenVPN để truy cập hệ thống kế toán, phần mềm quản lý hay tài nguyên lưu trữ nội bộ mà không cần có mặt ở văn phòng.

Ví dụ, kế toán viên đang ở Hà Nội nhưng cần truy cập máy chủ nội bộ tại văn phòng ở TP.HCM có thể bật OpenVPN, kết nối qua Router Wifi có hỗ trợ VPN và làm việc như đang ngồi tại công ty.

2. Bảo vệ dữ liệu khi dùng Wifi công cộng

Khi bạn kết nối vào Wifi ở sân bay, quán cà phê hay khách sạn, có nguy cơ bị tin tặc chặn gói tin hoặc cài mã độc. OpenVPN sẽ mã hóa toàn bộ dữ liệu trước khi rời khỏi thiết bị, tránh bị đọc trộm.

Điều này đặc biệt quan trọng với người làm ngân hàng, kế toán, nhà báo hay doanh nhân có dữ liệu nhạy cảm. Một kết nối VPN có thể là ranh giới giữa an toàn và rủi ro.

3. Tối ưu quản lý camera, NAS và thiết bị IoT

Nhiều người hiện nay sử dụng ổ cứng NAS (ổ cứng mạng), hệ thống camera IP hoặc các thiết bị thông minh. Thay vì mở cổng trực tiếp – tiềm ẩn nguy cơ bị xâm nhập – dùng OpenVPN sẽ tạo một lớp bảo mật cho truy cập từ xa.

Chẳng hạn, bạn có thể dùng điện thoại kết nối VPN về nhà, sau đó vào hệ thống camera, mở tệp dữ liệu từ NAS, hoặc điều khiển thiết bị thông minh như bật đèn, điều hòa từ xa.

4. Kết nối nhiều chi nhánh qua mạng riêng

Doanh nghiệp có nhiều chi nhánh có thể dùng OpenVPN để tạo mạng riêng giữa các địa điểm. Không cần thuê đường truyền riêng đắt đỏ, chỉ cần kết nối internet và cấu hình VPN.

Việc này vừa tiết kiệm chi phí vừa đảm bảo độ bảo mật cao. Các Router Wifi tại từng chi nhánh có thể thiết lập làm client kết nối đến VPN Server chính tại trụ sở, tạo thành một hệ thống mạng nội bộ liên kết chặt chẽ.

VII. So sánh OpenVPN với WireGuard và các giao thức khác

OpenVPN không phải là giao thức, nhưng nó có những điểm mạnh riêng để giữ vững vị trí lâu dài trong cộng đồng người dùng.

1. So với WireGuard – nhẹ, nhanh nhưng ít tùy biến

WireGuard ra đời sau, mã nguồn ít hơn, tốc độ cao hơn đáng kể trong nhiều trường hợp. Tuy nhiên, nó chưa hỗ trợ đầy đủ việc xác thực bằng chứng chỉ số hoặc các tính năng nâng cao như push route.

Với người dùng cá nhân cần tốc độ, WireGuard là lựa chọn tốt. Nhưng với doanh nghiệp hoặc hệ thống có chính sách truy cập phức tạp, OpenVPN vẫn đáng tin cậy hơn nhờ sự tùy biến.

2. So với L2TP/IPSec – bảo mật và độ ổn định

L2TP hoạt động ổn định nhưng bị giới hạn bởi cổng UDP 500, thường bị chặn trong các mạng Wifi có firewall mạnh. Ngoài ra, việc thiết lập trên Router Wifi hoặc thiết bị Android mới cũng không còn phổ biến.

OpenVPN lại không bị giới hạn bởi cổng, có thể chạy trên TCP hoặc UDP và vượt firewall tốt hơn. Do đó, nhiều người đã bỏ L2TP để chuyển sang dùng OpenVPN.

3. So với PPTP – vượt trội hoàn toàn về bảo mật

PPTP từng phổ biến vì dễ cấu hình nhưng đã lỗi thời. Nó có nhiều lỗ hổng bảo mật và không còn được khuyến nghị sử dụng trong các môi trường cần độ an toàn cao.

Ngược lại, OpenVPN với mã hóa AES-256 và xác thực chứng chỉ TLS là một bước nhảy vọt, giúp đảm bảo thông tin không bị rò rỉ trên đường truyền.

4. So với SSTP – OpenVPN có ưu thế về khả năng mở

SSTP là giao thức VPN của Microsoft, hoạt động tốt trên Windows nhưng bị hạn chế khi dùng với thiết bị khác như Router Wifi hay hệ điều hành Linux.

Trong khi đó, OpenVPN là mã nguồn mở, có mặt trên mọi nền tảng, từ máy tính, điện thoại đến các thiết bị mạng chuyên dụng. Tính cộng đồng cao cũng giúp nó được cập nhật liên tục.

VIII. Cấu hình OpenVPN từ cơ bản đến nâng cao

Cài OpenVPN thì không khó, nhưng để nó hoạt động đúng, ổn định, bảo mật, thì đó là cả một quá trình thử – sai – học. Không giống những ứng dụng VPN chỉ cần tải về và bật công tắc, OpenVPN yêu cầu bạn phải hiểu bản chất đường đi của dữ liệu. Và chính từ đó, bạn mới thấy được sức mạnh thật sự của giao thức này.

1. Cài trên máy cá nhân – cách đơn giản để bắt đầu

Nền tảng dễ để thử nghiệm là cài trực tiếp phần mềm OpenVPN lên máy tính hoặc điện thoại. Trên Windows, bạn chỉ cần tải bản OpenVPN GUI từ trang chủ, cài đặt, rồi import file cấu hình .ovpn do server cấp.

Khi chạy, bạn sẽ thấy biểu tượng OpenVPN ở thanh taskbar. Click chuột phải, chọn “Connect”, nhập tài khoản nếu có – vậy là xong. Nhưng đó mới chỉ là phần nổi. Nếu bạn muốn dữ liệu thực sự đi qua VPN, cần kiểm tra kỹ routing và DNS để chắc chắn rằng mọi thứ không bị rò rỉ ra ngoài.

2. Dựng OpenVPN server riêng – khi bạn muốn toàn quyền

Nếu bạn có một VPS ở nước ngoài, hoặc một máy chủ nhỏ đặt tại nhà, hãy thử dựng một OpenVPN Server từ đầu. Trên Linux, dùng script như openvpn-install.sh là nhanh. Trong vài bước, bạn sẽ có ngay server, key, CA, và file .ovpn đã sẵn sàng để chia sẻ cho người dùng khác.

Nhưng nếu muốn kiểm soát từng dòng, bạn nên cấu hình thủ công. Tạo chứng chỉ riêng, gán IP tĩnh cho từng client, đẩy route về mạng LAN – những việc này giúp bạn hiểu rõ từng dòng dữ liệu đang đi đâu, về đâu, chứ không còn mơ hồ như khi dùng dịch vụ VPN thuê bao.

3. Dùng Router Wifi có hỗ trợ OpenVPN – giải pháp “một lần cho tất cả”

Nếu bạn sở hữu Router Wifi TP-Link, DrayTek hay Asus, khả năng cao là nó có hỗ trợ làm VPN Server hoặc ít là client OpenVPN. Bạn chỉ cần bật tính năng, chọn port, tạo user, rồi tải về file .ovpn.

Từ đó, bất kỳ thiết bị nào trong nhà kết nối với Router cũng sẽ được bảo vệ – không cần cài phần mềm cho từng máy. Camera, TV, máy in Wifi, NAS – tất cả đều đi qua đường hầm mã hóa. Đây là cách mà dân kỹ thuật hay dùng cho mạng gia đình, khi muốn giấu toàn bộ lưu lượng ra ngoài.

4. Cấu hình nâng cao – lúc bạn thật sự muốn làm chủ dữ liệu

Khi đã quen tay, bạn sẽ muốn đẩy xa giới hạn. Thay vì để client truy cập tất cả, bạn có thể chỉ cho phép vào subnet 192.168.1.0/24, chặn truy cập internet qua VPN, hoặc buộc tất cả đi qua VPN bằng lệnh redirect-gateway def1.

Bạn cũng có thể thiết lập xác thực 2 lớp với Google Authenticator hoặc FreeRadius, để đảm bảo chỉ đúng người, đúng thiết bị mới có quyền truy cập. Và khi làm đến đây, bạn không còn là người “dùng VPN” nữa – mà là người vận hành nó. Đó là cảm giác rất khác.

IX. Các lưu ý khi dùng OpenVPN lâu dài

Dùng OpenVPN không chỉ là chuyện “bật lên là chạy”. Nó giống như việc vận hành một cỗ máy – nếu bạn bảo dưỡng đúng cách, nó sẽ phục vụ ổn định trong nhiều năm. Nhưng nếu lơ là, những trục trặc nhỏ sẽ tích tụ thành rắc rối lớn.

1. Đừng quên hạn chứng chỉ – thứ dễ bị bỏ qua

Mỗi khi bạn tạo chứng chỉ CA, Server hay Client cho OpenVPN, hệ thống sẽ hỏi “hạn bao lâu?” – thường là 365 ngày hoặc 730 ngày. Nếu đến hạn mà bạn không gia hạn hoặc tái tạo, kết nối sẽ bị ngắt.

Vấn đề là bạn có thể quên mất. File vẫn còn, nhưng server không chấp nhận, và bạn cứ tưởng là lỗi mạng, lỗi router. Vì vậy, ngay khi triển khai xong, hãy ghi chú ngày hết hạn chứng chỉ, hoặc thiết lập script tự động gửi mail khi đến gần thời điểm hết hạn.

2. Ghi log đầy đủ – để có cái nhìn toàn cảnh

OpenVPN ghi rất rõ ràng ai kết nối, vào lúc nào, từ IP nào, có lỗi gì… Nếu bạn chưa bật logging, hãy bật sớm. Không phải để “soi” người dùng, mà để khi có sự cố, bạn có dữ liệu để lần theo dấu vết.

Trong môi trường doanh nghiệp hoặc mạng gia đình có nhiều thiết bị, log còn giúp bạn phát hiện ai đang chiếm băng thông quá nhiều, hoặc ai cố đăng nhập sai liên tục – dấu hiệu của tấn công brute-force.

3. Đừng dồn tất cả qua một server

Một sai lầm thường gặp là cấu hình tất cả thiết bị dùng chung một OpenVPN Server, một đường truyền, một cấu hình. Điều này ổn… cho đến khi server đó quá tải hoặc đứt kết nối.

Nếu có thể, hãy phân tán. Dựng thêm một VPS backup ở quốc tế, hoặc một server thứ hai đặt tại nhà, để phòng trường hợp mất mạng cục bộ. Với chi phí ngày nay, điều này hoàn toàn khả thi và rất đáng đầu tư.

4. Theo dõi tốc độ và phản hồi từ người dùng

Không phải ai dùng VPN cũng hiểu nó cần thời gian mã hóa. Nhưng nếu tốc độ giảm quá nhiều, bạn sẽ nhận phản hồi kiểu: “sao mạng lag vậy?”, “sao không vào được phần mềm kế toán?”.

Cần thường xuyên đo tốc độ khi bật và tắt VPN để biết mức chênh lệch, từ đó điều chỉnh lại giao thức (chuyển từ TCP sang UDP), tăng MTU, hoặc nâng cấp Router Wifi lên chuẩn Wifi 6 có CPU mạnh hơn để giảm độ trễ.

X. Có nên dùng OpenVPN trong năm 2025?

Chọn giải pháp VPN không khác gì chọn người đồng hành. OpenVPN không hào nhoáng, không đơn giản chỉ vài cái nhấn chuột là xong, nhưng nếu bạn cần một thứ đáng tin, đáng để gắn bó lâu dài, thì đây chính là một lựa chọn vững chắc.

1. Cho người hiểu, OpenVPN là vũ khí mạnh mẽ

Với người dùng có chút hiểu biết về mạng, việc dùng OpenVPN là mở cánh cửa đến quyền kiểm soát luồng dữ liệu. Bạn không còn phụ thuộc vào ứng dụng thuê bao, không lo bị theo dõi, không bị giới hạn máy chủ.

Bạn dựng server ở đâu tùy bạn, truy cập về mạng LAN, camera, máy in, NAS đều do bạn quyết. Cảm giác này – làm chủ toàn bộ – không ứng dụng nào khác có thể mang lại.

2. Cho doanh nghiệp nhỏ, đây là giải pháp tiết kiệm và hiệu quả

Không cần thuê MPLS, không cần các thiết bị đắt tiền, bạn chỉ cần một Router Wifi hỗ trợ VPN, một VPS giá rẻ, và vài giờ cấu hình là có thể kết nối chi nhánh với trụ sở.

Chi phí thấp, bảo mật cao, mở rộng dễ dàng – những yếu tố đó khiến nhiều công ty vừa và nhỏ tại Việt Nam hiện nay chọn OpenVPN thay vì các giải pháp VPN thương mại.

3. Cho người dùng cá nhân, đây là chiếc ô bảo vệ khi đi xa

Ra ngoài, vào Wifi công cộng, kết nối về mạng gia đình để xem camera, truy cập file trên máy tính ở nhà… tất cả đều có thể làm được chỉ với một kết nối OpenVPN.

Bạn vừa tránh được việc bị chặn trang, vừa bảo mật thông tin – khi đăng nhập ngân hàng, email quan trọng, hoặc làm việc từ xa cho công ty.

4. Không phải ai cũng hợp, nhưng ai đã hợp thì không bỏ

OpenVPN không dành cho ai muốn tiện nhanh. Nhưng với những ai từng đầu tư thời gian để hiểu và vận hành, thì đây là thứ “khó bỏ” – như bạn có một đường hầm riêng giữa bạn và thế giới.

Nó đòi hỏi bạn học, bạn thử sai, nhưng sau cùng, nó cho bạn cảm giác an toàn, riêng tư, và tự do kiểm soát.

✅ Kết luận

Nếu bạn là người dùng gia đình muốn bảo vệ camera Wifi, NAS, máy in, hoặc đơn giản chỉ muốn có một kết nối về nhà khi đi công tác, thì OpenVPN là một lựa chọn rất đáng để bắt đầu. Nếu bạn là kỹ thuật viên, quản trị hệ thống, thì việc triển khai OpenVPN cho doanh nghiệp sẽ giúp bạn kiểm soát truy cập từ xa một cách an toàn, tiết kiệm và linh hoạt.

Tin học Thành Khang chuyên cung cấp các thiết bị mạng hỗ trợ OpenVPN như:

📶 Router Wifi chuẩn Wifi 6/6E/7 từ TP-Link, Totolink, DrayTek

🧠 Access Point chuyên dụng tích hợp VPN

💻 Mini PC làm máy chủ VPN

🔒 Thiết bị lưu trữ NAS và bộ phát Wifi hỗ trợ kết nối từ xa

Nếu bạn cần hỗ trợ lựa chọn thiết bị phù hợp hoặc muốn được hướng dẫn triển khai OpenVPN theo mô hình thực tế của mình, đừng ngần ngại liên hệ với Tin học Thành Khang ngay hôm nay. Chúng tôi không chỉ bán thiết bị – mà còn đồng hành cùng bạn trên hành trình làm chủ mạng riêng của chính mình.